网络攻击 9

「高危预警」Wi-Fi 漏洞威胁 Android 和 Linux 设备安全 | 两个身份验证绕过缺陷的网络安全警示

最新研究揭示了Android、Linux和ChromeOS设备中开源Wi-Fi软件的两个身份验证漏洞(CVE-2023-52160和CVE-2023-52161

...

HTTPS安全探秘:黑暗中的证书游戏 | 从自签名到CA机构,解密搭建SSL证书的不为人知之道

文章主要讨论了SSL证书的制作与部署,尤其是针对自签名证书在生产环境中应用的问题。作者提出通过Windows域控分发CA证书以解决自签名证书分发困难的问题,并详细介绍了CA证书和服务器证书的生成过程,

...

iOS 零日攻击揭秘:探索三角测量行动的更深层内幕

“三角测量行动”是针对iOS设备的复杂攻击,利用CVE-2023-32434和CVE-2023-32435零日漏洞获得root权限,部署TriangleDB后门

...

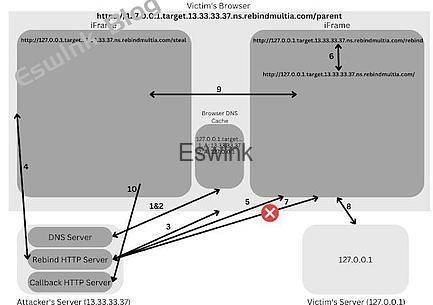

RebindMultiA | 执行多个 A 记录重新绑定攻击的工具

文章介绍了`rebindMultiA`工具及其用于执行多A记录重新绑定攻击的技术细节。这种攻击是DNS欺骗的一种变种,通过配置恶意DNS服务器返回两个IP地址(

...

「行业资讯」Dark Frost 僵尸网络对游戏行业发起毁灭性的 DDoS 攻击

Dark Frost 是一种新型僵尸网络,基于 Gafgyt、QBot、Mirai 等恶意软件开发,专门针对游戏行业发起分布式拒绝服务 (DDoS) 攻击。截至

...

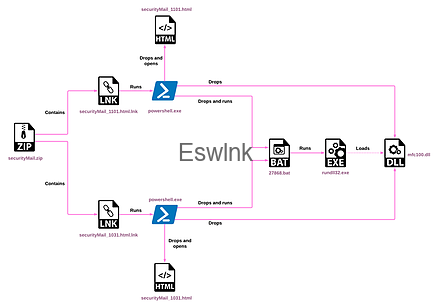

朝鲜的 ScarCruft 通过 LNK 文件感染链部署 RokRAT 恶意软件

ScarCruft,又称APT37,是一个主要针对韩国目标的朝鲜黑客组织,由朝鲜国家安全部监督。该组织自2022年起采用超大LNK文件和RokRAT恶意软件进行

...

威胁情报分享:Android/Bianlian Botnet僵尸网络绕过攻击

该文章主要介绍了针对Android平台的恶意软件Bian Lian。这种恶意软件通常伪装成视频播放器或银行应用程序,安装后要求激活辅助功能服务,以便覆盖图像并自

...

关于Log4Shell的攻击进化讨论

Log4Shell漏洞因其广泛影响和高危评级(CVSS 10.0)在假期期间困扰了许多安全团队。尽管最初的报告高峰期已过,但其威胁并未消失,预计2022年仍会被

...

如何使用Kyverno保护Kubernetes保护用户免受网络攻击

随着数字化转型加速,云服务尤其是Kubernetes的使用大幅增长。Google、微软、亚马逊等公司提供了多种云原生环境,帮助企业实现高效数字基础设施。然而,缺

...