智能摘要 AI

该文章介绍了企鹅客户端(QQ)Windows版9.7.13及以前版本中存在的远程代码执行漏洞。该漏洞为逻辑漏洞,通过文件传输消息的“回复消息”功能处理后,文件可在无弹窗确认的情况下自动下载并执行,降低了钓鱼攻击难度。建议用户谨慎点击消息链接,避免下载不明文件,并升级至最新版本或安装终端安全软件以防范风险。受影响的产品为QQ Windows版,漏洞已公开但未修复,厂商为腾讯。

前言

聊天消息的漏洞在12年的时候就出现过一次,不过这次的非常严重。用户接收文件(链接)无论是否点击都会自动运行,如果不想升级NT版本,建议关闭自动接收文件的功能。

漏洞详情

漏洞名称

企鹅客户端远程代码执行漏洞

威胁程度

该漏洞为逻辑漏洞,利用企鹅客户端的逻辑缺陷进行攻击。当被攻击方点击消息内容(链接)时,不会弹窗提示,而会自动下载并执行恶意代码。攻击者可以利用此漏洞降低钓鱼等攻击手段的难度。

处置建议

提示用户谨慎点击消息链接

用户应谨慎对待接收到的消息链接,特别是来自不可信来源的链接。避免盲目点击和下载未经验证的文件。

升级或安装终端安全软件

使用最新版本的企鹅客户端,并安装终端安全软件,用于检测可能存在的异常文件。这样可以提供额外的保护层面,帮助阻止潜在的漏洞利用。

漏洞信息

漏洞类型

厂商

腾讯

产品官网链接

影响范围

QQ Windows 版 9.7.13 及以前版本

漏洞所在功能模块

文档传输下载模块

漏洞攻击效果

远程代码执行

漏洞原理

该漏洞为逻辑漏洞。当企鹅 Windows 客户端的“文件传输消息”经过“回复消息”功能处理后,该文件会无需任何弹窗确认,点击消息文本后即可自动下载并打开文件。

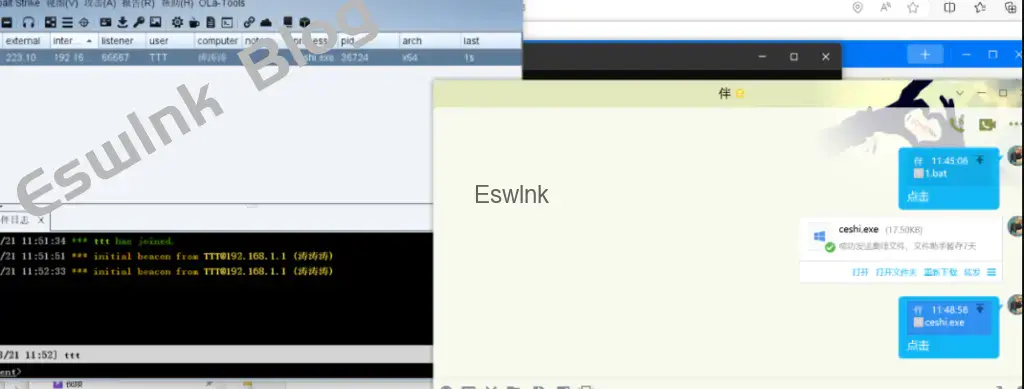

漏洞演示

新建一个文本文档

- 需要打开计算器的话,在文本文档里输入

calc - 如果需要记事本,则输入

notepad - 如果需要画板,则输入

mspaint

然后将文本文档另存为xxx.bat(xxx为名称,可以自己起一个,比如计算器的话,可以命名为计算器.bat),例如1.bat,将1.bat发送给自己,从而在聊天窗口中产生一个文件传输消息。

在聊天窗口中回复该消息,发送给自己,转发最后一次发送的消息给目标

评论 (0)