智能摘要 AI

本文主要介绍了通过图标搜索和组织过滤方法来定位与`knife4j接口文档`相关的资产。在收集过程中,作者通过关键词搜索并结合特定组织(如教育网)筛选出目标资产,并使用特定的Web图标和证书主题进一步收敛结果。随后,作者在这些资产中发现了一个未授权的文件上传接口,该接口缺乏鉴权机制且上传文件后会暴露路径。经过测试,作者确认该接口可上传任意文件,并成功构造了`.html`后缀的XSS文件,触发了存储型XSS漏洞。此外,作者还在同一C段内发现了其他类似的上传接口。

前言

根据月佬对于doc.html与knife4j接口文档的讲解,在某处信息收集打点的时候发现该问题。

收集-knife4j

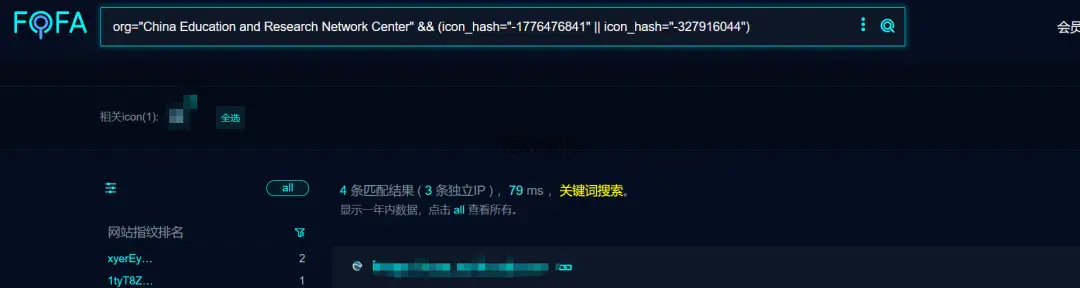

语法:图标搜索 + 学校资产

通过搜索该图标可以发现knife4j接口文档

如何搜索学校资产可以通过org搜索组织等方式

收集示例如下

首先输入关键词 knife4j

发现前两个的资产最多,同时点击

然后点击部分资产内部,可以发现确实是输入knife4j的文档

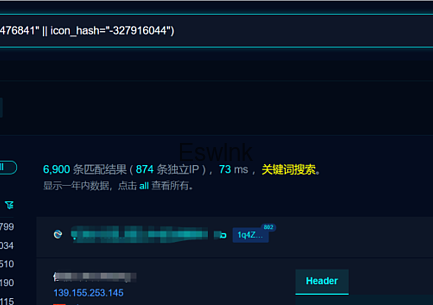

接着收敛资产,添加组织org为教育,结合语法如下

org="China Education and Research Network Center" && (icon_hash="-1776476841" || icon_hash="-327916044")

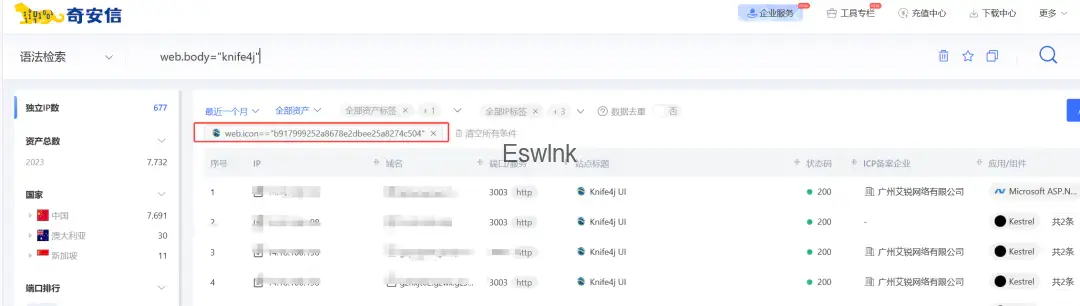

但是这时候其实会发现资产并不多,因此在鹰图上也进行搜索

web.icon=="b917999252a8678e2dbee25a8274c504"

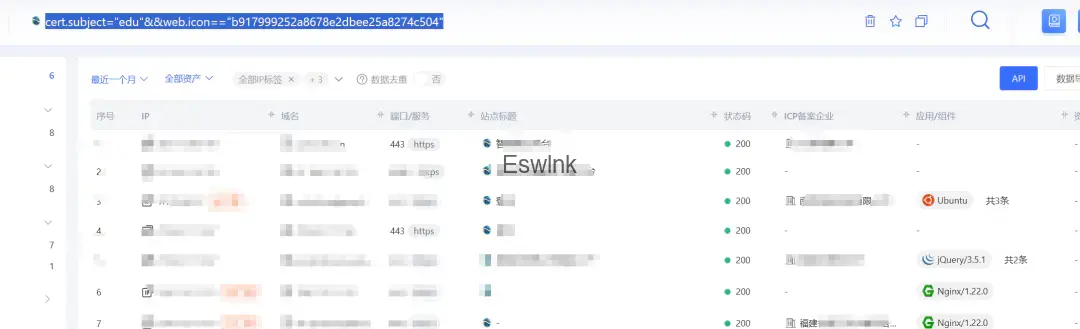

接着收敛资产,以组织为例

cert.subject="edu"&&web.icon=="b917999252a8678e2dbee25a8274c504"

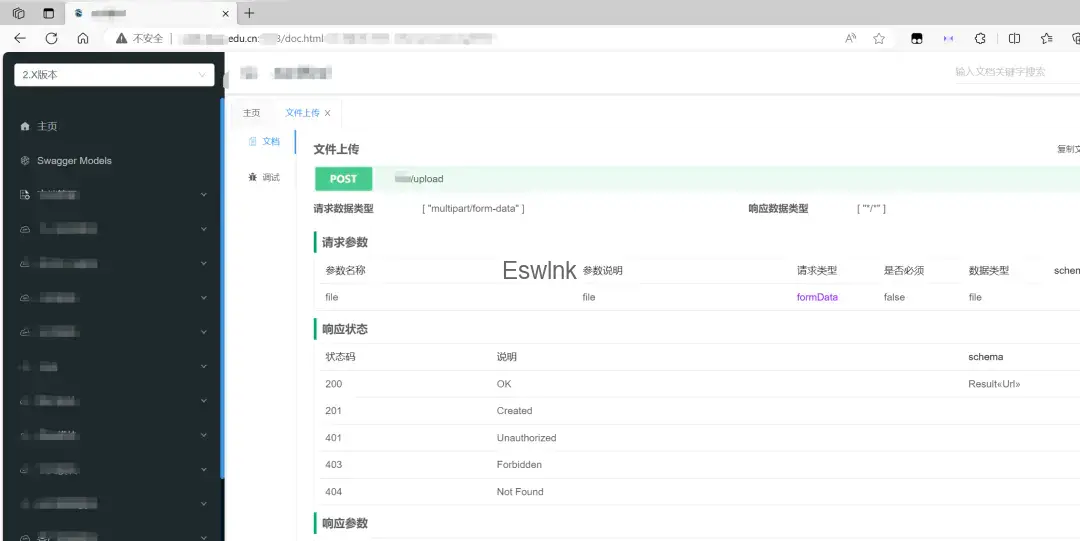

发现-未授权文件上传点

发现资产之后进行接口翻阅,发现一处比较奇怪的接口

内部未发现鉴权参数,点开了调试尝试上传文件

通过上传接口,发现会直接暴露上传后的文件路径

经过测试发现,该接口上传脚本文件后进行访问会变成下载,说明文件类型在上传之后已被修改

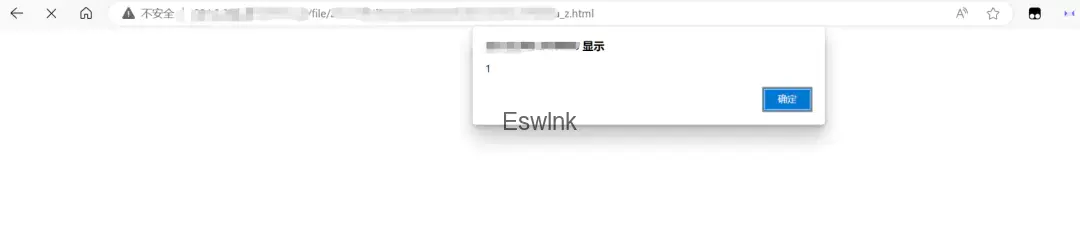

因此构造了.html后缀的xss文件

alert(1)上传后访问路径触发存储xss

接着搜索C段又找到了几处上传接口

评论 (0)