0x00 背景介绍

近日,在日常安全监测过程中发现 Apifox 相关文件存在疑似被投毒的情况。Apifox 是一款集 API 设计、调试、测试与协作为一体的平台,其桌面客户端基于 Electron 框架开发。由于该客户端未严格启用 sandbox 参数,并对外暴露了 Node.js 相关接口,攻击者一旦借助恶意 JavaScript 成功注入,即可能进一步控制 Apifox 终端环境。

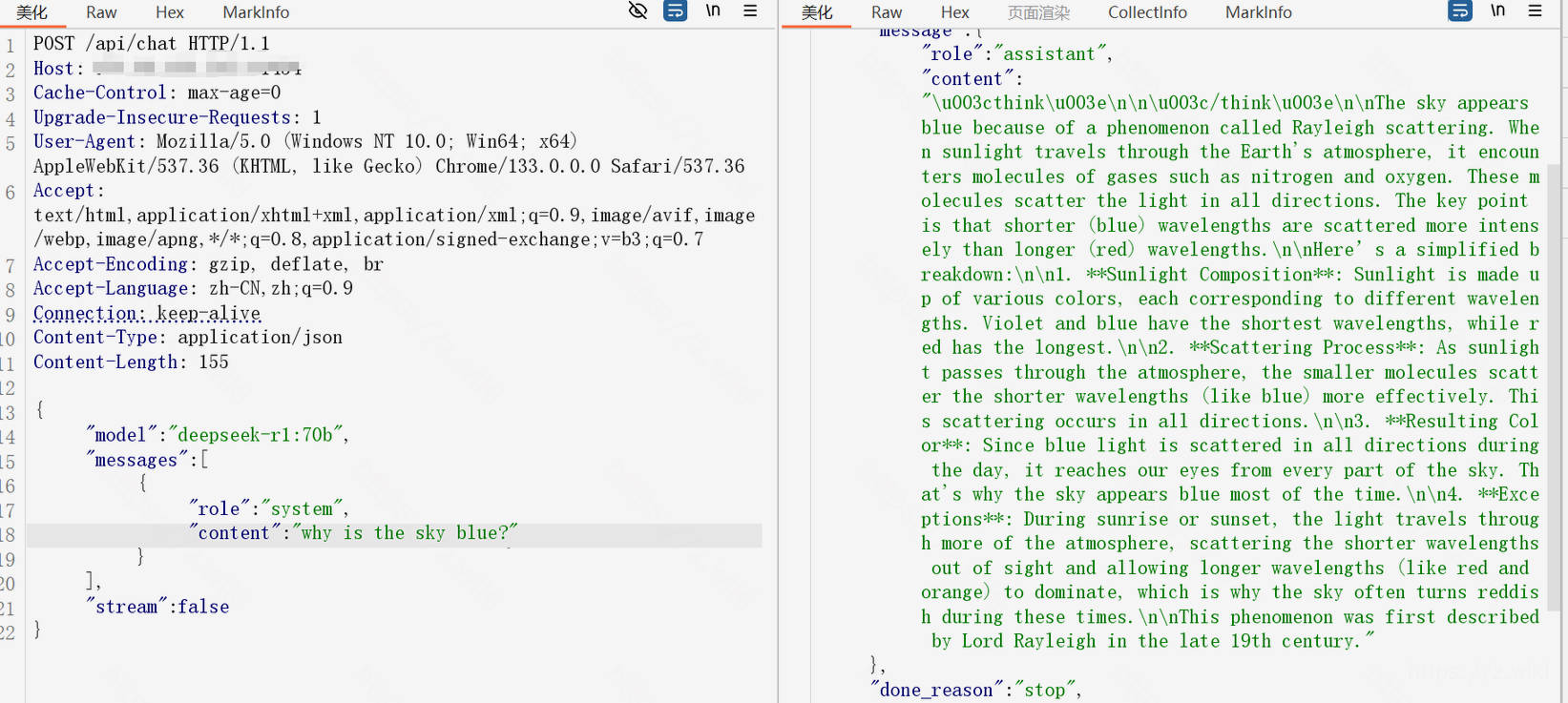

分析发现,Apifox 在启动过程中会加载链接 hxxps://cdn[.]apifox[.]com/www/assets/js/apifox-app-event-tracking.min.js 对应的脚本文件。正常情况下,该文件大小约为 34KB;但自 3 月 4 日以来,部分请求有概率获取到被篡改的异常版本,文件大小约为 77KB。被投毒后的脚本会进一步动态加载 hxxps://apifox[.]it[.]com/public/apifox-event.js 文件,而该域名并非 Apifox 官方域名。

当满足特定触发条件后,恶意脚本将加载攻击载荷,对主机环境及敏感信息进行采集,包括 SSH 密钥、Git 凭证、命令行历史记录以及进程列表等,并将相关数据上报至 hxxps://apifox[.]it[.]com/event/0/log。在此基础上,攻击者还可能进一步远程控制受害主机,下载并执行后门程序,并尝试实施横向移动,以控制更多高价值目标。

0x01 缓解措施

截至目前,官方尚未发布针对该问题的修复补丁。为降低风险,建议立即限制与以下可疑域名的网络通信:

apifox[.]it[.]comcdn[.]openroute[.]devupgrade[.]feishu[.]it[.]comsystem[.]toshinkyo[.]or[.]jpns[.]feishu[.]it[.]com

建议从防火墙策略或 DNS 解析层面对上述恶意或非官方域名进行封禁。同时,可结合网络流量监测手段,对异常脚本加载行为进行持续监控,重点关注 JavaScript 文件大小异常、可疑外联请求及终端敏感信息外传等特征,以提升整体防护与检测能力。

评论 (0)