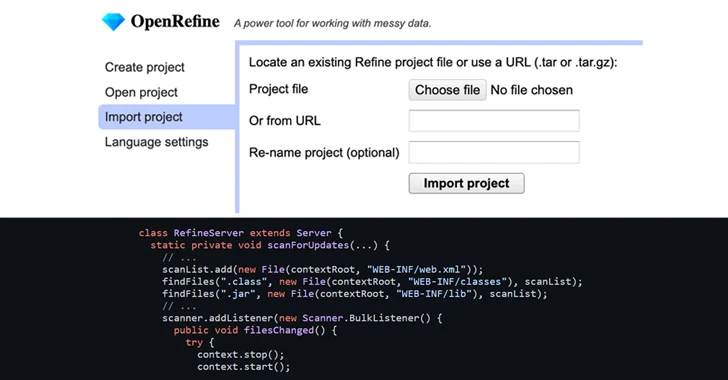

近日,开源数据清理和转换工具OpenRefine披露了一个高严重性的安全漏洞,该漏洞可能导致在受影响的系统上执行任意代码。这一漏洞的编号为CVE-2023-37476,CVSS评分为7.8,属于Zip Slip漏洞,主要存在于3.7.3及以下版本中,在导入特制项目时可能会产生不利影响。

潜在的攻击风险

Sonar安全研究员Stefan Schiller在最近发布的一份报告中指出:“尽管OpenRefine被设计为仅在用户计算机上本地运行,但攻击者可以通过诱骗用户导入恶意项目文件来利用该漏洞。”一旦导入该文件,攻击者就可以在用户计算机上执行任意代码。

Zip Slip漏洞的原理与危害

容易出现Zip Slip漏洞的软件可以利用目录遍历错误为代码执行铺平道路,攻击者可以利用该错误来访问原本无法访问的文件系统部分。该攻击包含两个主要步骤:恶意存档和提取代码。这些代码未经足够的验证检查,可能导致文件被覆盖或解压到非预期位置。从而,提取的文件可以由对手或系统(或用户)远程调用,进而在受害者的计算机上执行命令。

漏洞修复

OpenRefine团队已经负责地披露了这一漏洞,并于2023年7月17日发布了修复版本3.7.4,以解决该安全漏洞。

“该漏洞为攻击者提供了强大的原语:将具有任意内容的文件写入文件系统上的任意位置。”席勒表示。“对于以root权限运行的应用程序来说,有多种可能性可以将其转换为操作系统上的任意代码执行,比如向passwd文件添加新用户、添加SSH密钥、创建cron作业等等。”

其他相关漏洞

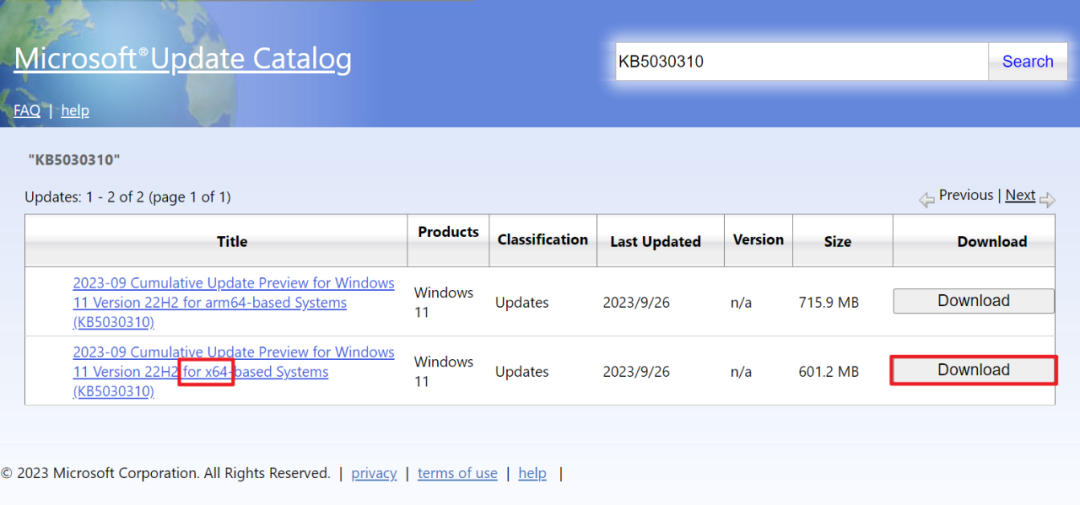

此次漏洞披露正值Micrsoft SharePoint Server中两个概念验证(PoC)漏洞代码的浮出水面,分别是CVE-2023-29357和CVE-2023-24955,CVSS评分都为9.8。这两个漏洞可以与OpenRefine的漏洞联动使用,实现权限升级和远程代码执行。

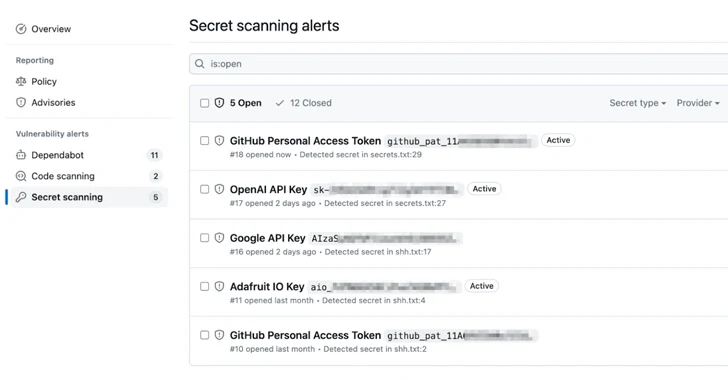

此外,网络安全公司Cyfirma还警告称Apache NiFi存在一个高严重性错误(CVE-2023-34468,CVSS评分为8.8),通过恶意H2数据库连接字符串可以远程执行代码。该漏洞已在Apache NiFi 1.22.0版本中得到修复。

该网络安全公司表示:“该漏洞的影响非常严重,因为它使攻击者能够未经授权访问系统、窃取敏感数据以及远程执行恶意代码。”攻击者可能会利用此缺陷来损害数据完整性、扰乱运营,并可能造成财务和声誉损失。

评论 (0)