引言

自 2023 年 3 月起,针对美国、英国、德国、奥地利和瑞士的银行客户出现了一种名为Anatsa 的新型 Android 恶意软件活动。

Anatsa 背后的威胁

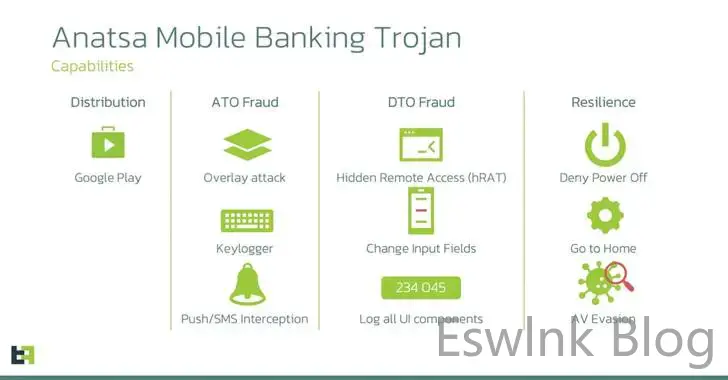

据 ThreatFabric 在最近发布的分析报告中指出,Anatsa 的攻击者旨在窃取移动银行应用程序中客户的授权凭据,并通过设备接管欺诈 (DTO) 进行诈骗交易。

荷兰的网络安全公司表示,截至目前为止,Anatsa 在 Google Play 商店已被安装超过 30,000 次,这表明官方应用程序商店已成为该恶意软件有效传播的渠道之一。

Anatsa: TeaBot 和 Toddler

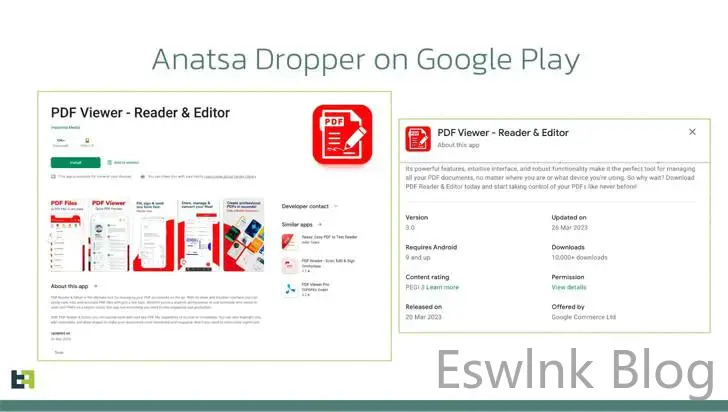

Anatsa,也被称为 TeaBot 和 Toddler,在2021年初首次出现。该恶意软件伪装成看似无害的实用程序应用程序,如PDF阅读器、二维码扫描仪和Google Play上的双因素身份验证 (2FA) 应用程序,以吸引用户的注意。

Anatsa 已成为全球 400 多家金融机构中最流行的银行恶意软件之一。

该木马不仅能够像后门一样窃取数据,还能通过滥用其对Android辅助服务 API 的权限来执行覆盖攻击,进而窃取凭证和记录活动。它能够绕过现有的欺诈控制机制,实施未经授权的转账操作。

最新活动揭示了潜在威胁

ThreatFabric 指出:“由于 Anatsa 的攻击是通过目标银行客户经常使用的同一设备发起的,因此报道称,银行反欺诈系统难以检测到这些交易。”

根据 ThreatFabric 最新的观察,受感染的设备会在安装了 dropper 应用程序后向 GitHub 页面发送请求,该页面指向另一个托管恶意负载的 GitHub URL。这种伪装成应用程序加载项的方式可以欺骗受害者。而用户则是通过粗略的广告被引导到这些应用程序。

Anatsa 的植入程序

Anatsa 的一个引人注目的特点是它利用了受限的“REQUEST_INSTALL_PACKAGES”权限。这个权限已经被 Google Play 商店分发的不良应用程序多次利用,以安装其他恶意软件在已感染的设备上。一些常见的应用程序名称包括:

- 所有文档阅读器和编辑器 (com.mikijaki.documents.pdfreader.xlsx.csv.ppt.docs)

- 所有文档阅读器和查看器(com.muchlensoka.pdfcreator)

- PDF 阅读器 – 编辑和查看 PDF (lsstudio.pdfreader.powerfultool.allinonepdf.goodpdftools)

- PDF 阅读器和编辑器 (com.proderstarler.pdfsignature)

- PDF 阅读器和编辑器 (moh.filemanagerrespdf)

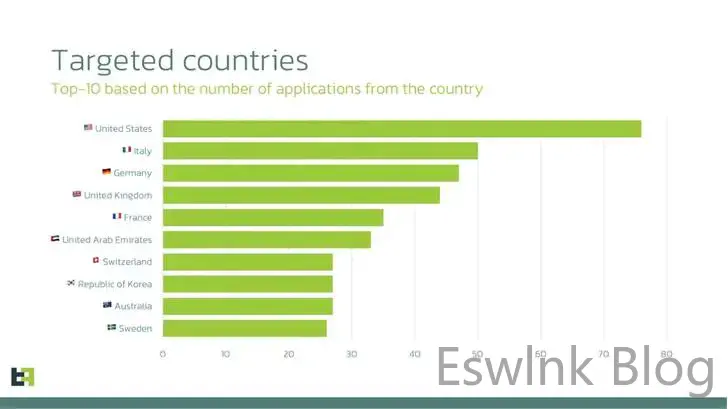

根据它攻击的金融应用程序数量来看,Anatsa 最感兴趣的国家/地区包括美国、意大利、德国、英国、法国、阿联酋、瑞士、韩国、澳大利亚和瑞典。另外,芬兰、新加坡和西班牙也在名单之中。

结语

ThreatFabric 表示:“Anatsa 的最新活动揭示了银行和金融机构在当今数字世界中面临的不断变化的威胁形势。”他们强调采取主动措施来应对移动欺诈的重要性,并警示金融机构必须意识到这种巨大潜力的威胁。

评论 (0)