截至2022年8月30日13时15分,还有一些公司没有解决此次 0day 漏洞问题。360安全机构已经第一时间发布通告。从360公司所发布的公告可以看出,这起袭击虽然需要支付 BTC 的费用,但是通讯邮件中所使用的中文并非“机翻”,这起事件还在持续发酵。

0x01 事件简述

自2022年08月28日起,360高级威胁研究分析中心监测到一起0day漏洞大规模勒索利用事件。

| 事件等级 | 严重 |

| 事件评分 | 10.0 |

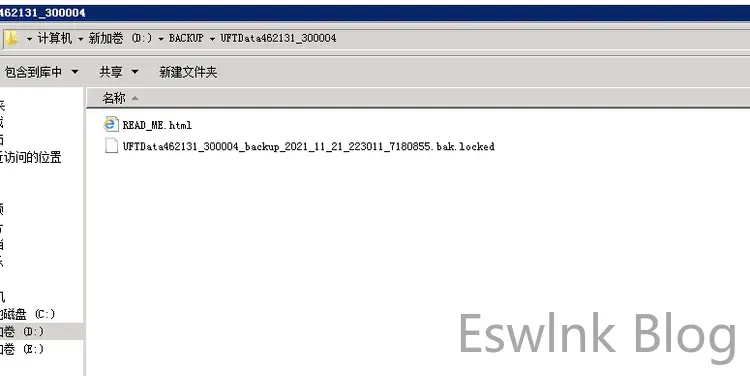

8月28日开始,360高级威胁研究分析中心接到大量反馈,用户计算机文件被.locked后缀的勒索病毒加密,截止当前,360反勒索服务已经确认来自该勒索病毒的攻击案例已超2000余例,且该数量仍在不断上涨。

对此,360CERT建议广大用户做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 风险等级

本次对该事件的评级如下:

| 评定方式 | 等级 |

| 威胁等级 | 严重 |

| 影响面 | 广泛 |

| 攻击者价值 | 高 |

| 利用难度 | 高 |

| 360CERT评分 | 10.0 |

0x03 事件简述

8月28日开始,360高级威胁研究分析中心接到大量反馈,用户计算机文件被.locked后缀的勒索病毒加密,截止当前,360反勒索服务已经确认来自该勒索病毒的攻击案例已超2000余例,且该数量仍在不断上涨。

通过我们远程排查,目前可以确认黑客是利用了某财务管理软件漏洞,通过命令执行发起的攻击。

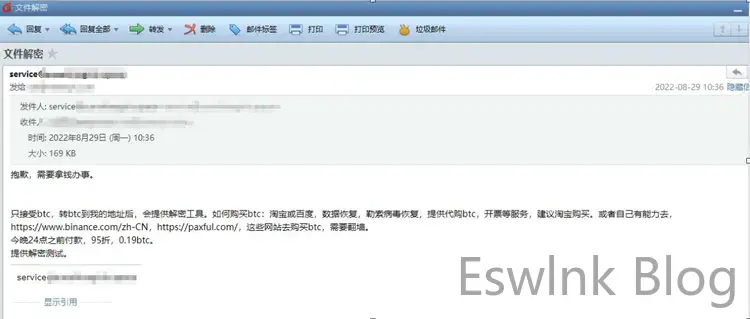

从病毒留下的勒索提示信息内容分析,该病毒与之前流行的TellYouThePass勒索病毒为关联家族,甚至不排除就是TellYouThePass的最新变种。该病毒会向受害者索要0.2BTC的赎金,这一价格比之前TellYouThePass家族的已知赎金提升了0.05BTC。

此外,通过与攻击者的沟通邮件可以肯定对方也是中文使用者,沟通全程使用中文进行对话,且语句非常自然并非“机翻”。

攻击来源

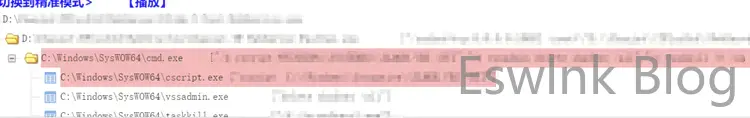

此次事件中,攻击者是针对暴露在互联网上的某财务管理软件发起攻击,利用漏洞执行命令并加密文件。进程树如下所示:

关联漏洞信息

对于此次勒索病毒传播所依赖的漏洞,推测为本月初发现的一个0day漏洞。

对于此次勒索病毒传播所依赖的漏洞,根据360漏洞云的漏洞情报分析,某流行企业财务软件存在一个远程代码执行0day漏洞,疑似近日被勒索团伙大规模利用。

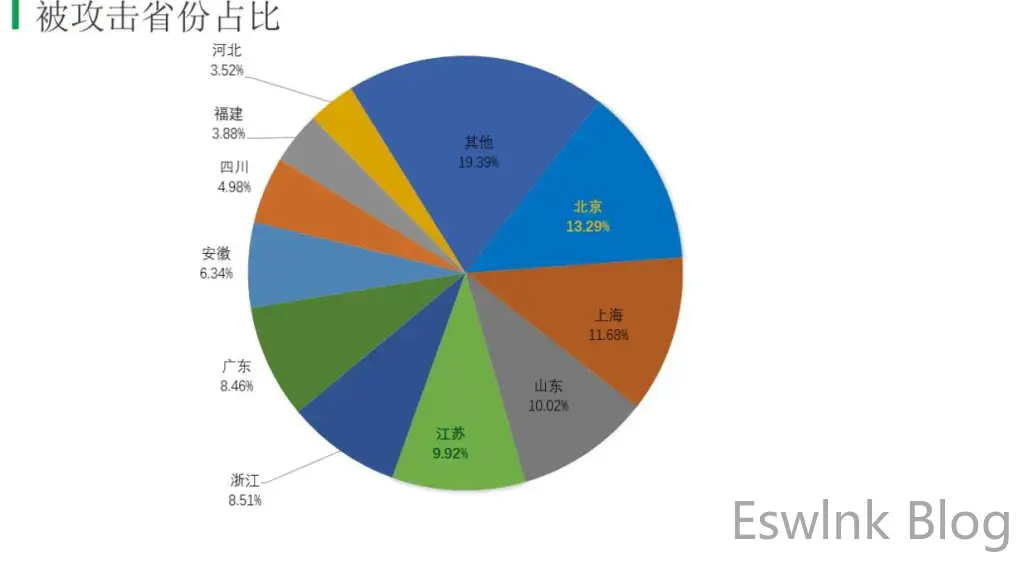

受到攻击地域分布统计

此次攻击从 8 月 28 日 21 时 30 分左右开始大规模爆发,一直持续到 8 月 29 日 1 时左右,截至当前360安全大脑观察到有1986台机器遭到攻击,统计地域分布如下。

评论 (0)